VPN-Gateway mit OPNsense (Anleitung)

Aus Portunity Wiki

(Die Seite wurde neu angelegt: „== Version == <br> <pre> OPNsense 22.7_4-amd64 FreeBSD 13.1-RELEASE OpenSSL 1.1.1q 5 Jul 2022 Datum: 20.04.2023 </pre> <br> Diese Anleitung zeigt Ihnen wie Sie …“)

Zum nächsten Versionsunterschied →

Version vom 13:18, 24. Apr. 2023

Inhaltsverzeichnis |

Version

OPNsense 22.7_4-amd64 FreeBSD 13.1-RELEASE OpenSSL 1.1.1q 5 Jul 2022 Datum: 20.04.2023

Diese Anleitung zeigt Ihnen wie Sie ein VPN-Gate client auf einer OPNSense einrichten.

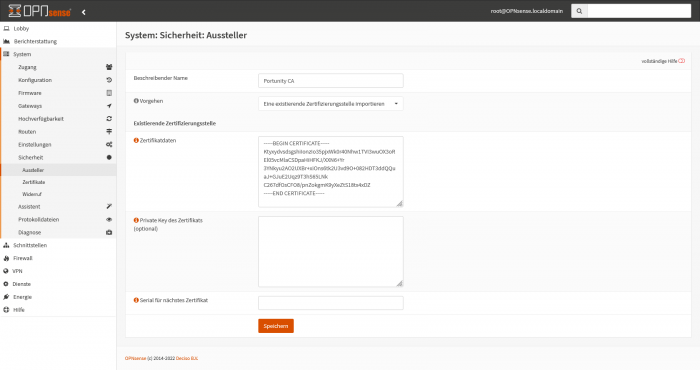

Zertifikat hinterlegen

Als erstes sollten wir das Zertifikat in der OPNsense hinterlegen.

Dazu müssen wir unter:

System > Sicherheit > Aussteller

ein Zertifikat hinterlegen

*Beschreibender Name Beliebig bei uns im Beispiel Portunity CA *Zertifikatdaten Das Zertifikat (wie im Bild zu sehen)

Anschließend Speichern.

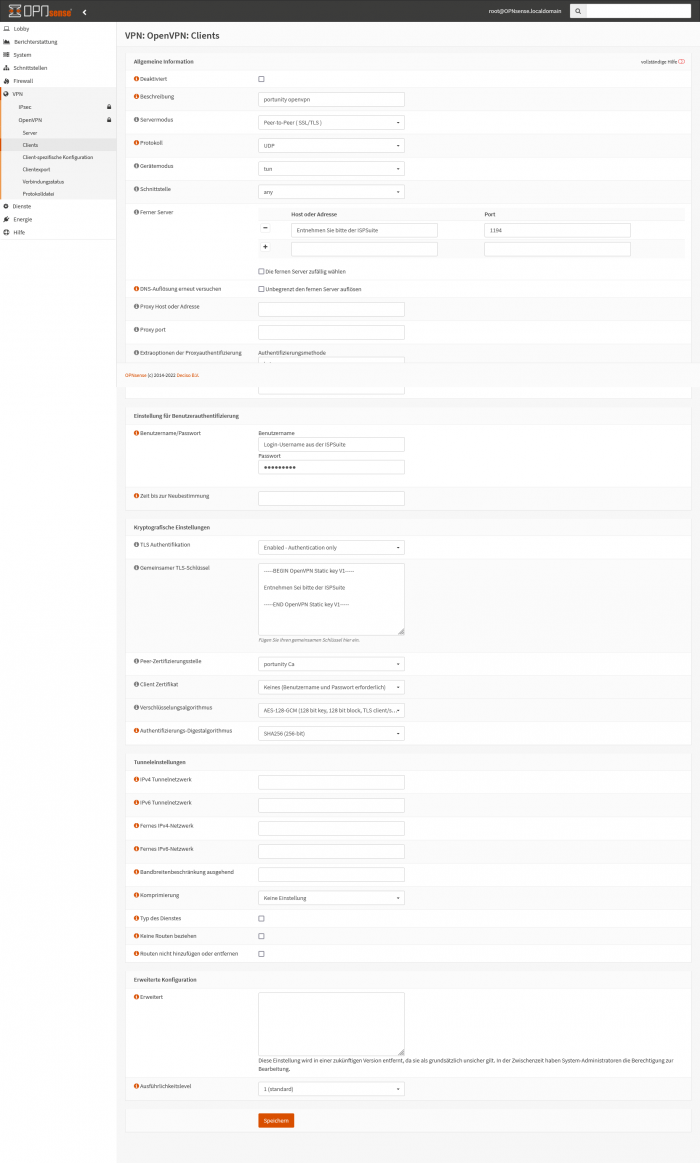

Tunnel konfigurieren

Jetzt unter VPN > openVPN > Clients mit klick auf das rote Plus einen neuen Client hinzufügen.

Der Client wird mit Hilfe der Downloadbaren Konfiguration wie auf dem Screenshot zu sehen ist eingerichtet.

*Beschreibung Beliebig bei uns im Beispiel portunity openvpn *Servermodus Peer-to-Peer (SSL/TLS) *Gerätemodus tun *Schnittstelle any *Ferner Server Gate-IP aus der ISPSuite oder der Konfigurationsdatei *Benutzername/Passwort Login-Username aus der ISPSuite *TLS Authentifikation Enabled - Authentication only *Gemeinsamer TLS-Schlüssel (Haken entfernen) Static Key aus der Konfiguration *Peer-Zertifizierungsstelle Das vorher erstellte Portunity CA *Client Zertifikat keines (Benutzername und Passwort erforderlich) *Verschlüsselungsalgorithmus AES-128-GCM *Authentifizierungs-Digestalgorithmus SHA256

Nachdem die Konfiguration vorgenommen wurde Speichern und übernehmen.

Schnittstelle hinzufügen

Jetzt über Schnittstellen > Zuweisung die erstelle Openvpn Schnittstelle mit klick auf das Plus hinzufügen. Nach dem Hinzufügen der Schnittstelle müssen wir mit klick auf dem Namen der Schnittstelle diese Aktivieren.

Jetzt sollte sich der Tunnel aufbauen.