Beispiel-Szenarien von VPN-Tunneln auf PPTP- und OpenVPN-Basis (Produktinfo)

Aus Portunity Wiki

Dieser Artikel soll beispielhafte Szenarien und Anwendungsmöglichkeiten zeigen, wie das Tunnel-Produkt von Portunity eingesetzt werden kann. Die Beispiele erheben dabei keinen Anspruch auf Vollständigkeit und zeigen lediglich einige machbare Konfigurationen und Einsatzmöglichkeiten auf.

Betrieb eines einzelnen Servers mit IPv4-Adresse

Betrieb mehrerer Server oder Geräte mit IPv4-Adressen

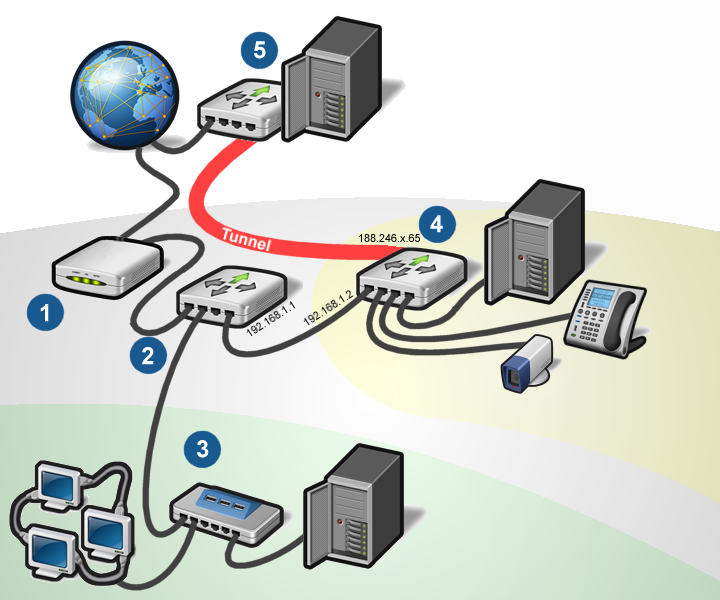

Im folgenden zeigen wir exemplarisch wie mehrere Inhouse-Server oder -Geräte wie VoIP-Telefone, Webcams, Terminalserver und viele andere durch die Portunity VPN-Einwahl-Produkte mit festen IPv4-Adressen versorgt werden können.

Zunächst eine Grafik:

Erläuterungen zur Grafik:

- DSL-Modem

- Normaler Breitband-Router: Der Breitband-Router wählt sich ganz normal via DSL, Kabel oder sonstwie in das Internet ein. Der Router ist auf der einen Seite natürlich unter der vom Provider zugewiesenen (i.d.R. dynamischen) IPv4-Adresse erreichbar. Und auf der anderen Seite unter einer internen privaten IP-Adresse verfügbar (wie z.B. 192.168.1.1 o.ä.). Bei dem Router kann es sich um einfache und handelsübliche Router handeln (z.B. Fritzbox, ....). Der Anschluss kann über beliebige Provider erfolgen und es ist dabei auch egal, ob es sich um einen DSL-Anschluss / -Zugang, vDSL-Anschluss, Kabelanschluss, UMTS-Anschluss o.ä. handelt (solange der jeweilige Provider Tunnel-Pakete nicht grundsätzlich und böswilligerweise filtert oder blockiert).

- LAN-Netzwerk (grüner Bereich): Auch die Systeme wie Workstations, Server (die nicht im Internet öffentlich erreichbar sein sollen) und andere Geräte können ganz normal an den DSL-Router (2) angeschlossen werden und erhalten interne IP-Adressen (wie z.B. 192.168.1.10, 192.168.1.11 usw.).

- VPN-Router mit öffentlich erreichbaren Servern und Geräten (gelber Bereich): Ein zweiter Router übernimmt die Einwahl am Portunity-Tunnel-Einwahlserver und das Routing des von Portunity zugewiesenen öffentlichen IPv4-Netzes (z.B. 16 IP-Adressen als /28-Netzbereich) sowie des IPv6-Netzes (z.B. /64 oder /56). Als Tunnelprotokoll kommt entweder das PPTP- oder das OpenVPN-Protokoll zum Einsatz (je nachdem was der Router unterstützt). Der VPN-Router hat auf der einen Seite ebenfalls eine interne IP-Adresse (im Beispiel 192.168.1.2) mit welcher er mit dem DSL-Router kommunizieren kann (und darüber das Internet und den Einwahlserver von Portunity erreicht). Auf der anderen Seite erhält der VPN-Router durch den etablierte Tunnel eine einzelne IPv4-Adresse (die sogenannte Basis-IPv4-Adresse) von Portunity zugewiesen. IPv4- und IPv6-Netze werden von Portunity zu der Basis-IP geroutet und können von dem VPN-Router dann in einem eigenen Netzwerk-Segment für den Betrieb von Servern oder beliebigen Geräten (VoIP-Telefonen, Webcams u.a.) verwendet werden.

- VPN-Einwahlserver von Portunity: Das andere Tunnelende befindet sich bei Portunity, von wo dann die IPv4- und IPv6-Adress-Netze in den Tunnel geroutet werden.

So können Server und sonstige Geräte mit öffentlich erreichbaren IPv4 und IPv6-Adressen erreichbar gemacht werden. Das sonstige LAN-Netz mit Workstations usw. ist dabei dann von dem öffentlich erreichbaren Internet auch gleich sauber getrennt.

Tipps:

- Die Anzahl an Servern und Geräten welche an dem Tunnel betrieben werden können, ist theoretisch nahezu unbegrenzt. In der Praxis hängt natürlich viel davon ab, welche Bandbreiten benötigt werden, welche Geschwindigkeit der Internet-Anschluss hergibt und, sofern IPv4-Adressen zum Einsatz kommen, auch die von Portunity zugewiesene Netzgröße (Anzahl öffentlicher IPv4-Adressen).

- Entweder auf dem VPN-Router (4) oder auf jedem öffentlich erreichbaren Gerät sollte dann sinnvollerweise eine Firewall laufen. Die Geräte sind ja via öffentlichen IP-Adress-Space erreichbar und unerwünschter Traffic sollte sinnvollerweise gefiltert werden.

- Natürlich kann es im Einzelfall Sinn machen, einzelne Rechner, Server oder sonstige Geräte - welche sich normalerweise im LAN befinden - auch im öffentlichen Netz-Segment zugänglich zu machen. Dies kann via zweiter Netzwerk-Karte oder durch das Binden zusätzlicher IP-Adressen geschehen.